Nhóm hacker khét tiếng Triều Tiên Lazarus Group bị nhiều chuyên gia bảo mật cáo buộc đứng sau vụ tấn công thất thoát hơn 230 triệu USD từ sàn WazirX.

Nghi vấn nhóm hacker Triều Tiên lại là thủ phạm vụ hack sàn WazirX

Nghi vấn nhóm hacker Triều Tiên lại là thủ phạm vụ hack sàn WazirX

Cập nhật sáng ngày 19/07/2024:

Sau khi tiến hành vụ tấn công, hacker đã chuyển đổi phần lớn lượng altcoin đánh cắp sang dạng Ethereum, hiện đang nắm giữ 102.897 ETH, trị giá 350 triệu USD.

The #WazirX exploiter has exchanged most of the assets for 43,800 $ETH($149.46M) and currently holds 59,097 $ETH($201.67M).

— Lookonchain (@lookonchain) July 19, 2024

Currently, there are ~$15M assets left. Including:

1.66B $DENT ($1.56M)

6.76M $CHR ($1.72M)

78.6M $CELR ($1.12M)

958,428 $FRONT ($909K)

...

It is worth… pic.twitter.com/MX9uvt3BpV

Bài viết gốc:

Theo nghiên cứu mới được công bố bởi công ty phân tích blockchain Elliptic, khả năng cao nhóm hacker Triều Tiên Lazarus Group chính là thủ phạm trong vụ tấn công sàn WazirX ở Ấn Độ, gây thiệt hại hơn 230 triệu USD vào đầu giờ chiều ngày hôm nay (18/07/2024).

🚨 @WazirXIndia suffered a major hack earlier this morning in a North Korea-linked breach. Elliptic analysis has identified that around $235 million in cryptoassets were lost in this breach.

— Elliptic (@elliptic) July 18, 2024

Follow our latest blog for details of the hack ⬇️https://t.co/9WYfyTzfEt

"Kết hợp phân tích on-chain và một số thông tin khác được Elliptic xem xét cho thấy vụ tấn công này được thực hiện bởi các hacker có liên kết đến Triều Tiên.

Elliptic đã bổ sung địa chỉ có liên quan đến kẻ tấn công vào hệ thống, nhằm đảm bảo rằng khách hàng sẽ được cảnh báo nếu họ nhận được bất kỳ khoản tiền nào xuất phát từ những địa chỉ này".

Không chỉ riêng Elliptic, thám tử on-chain ZachXBT cũng đưa ra nhận định tương tự sau hành trình truy vết các địa chỉ ví đã "bòn rút" tổng cộng 235 triệu USD từ sàn WazirX, để rồi đi đến suy luận "vụ hack có dấu hiệu tiềm năng xuất phát bởi Lazarus Group".

Với những bằng chứng được cung cấp rõ ràng, minh bạch, "vạch trần" thủ phạm đứng sau vụ hack WazirX đã giúp cho ZachXBT nhận được phần thưởng bounty trị giá 5.000 ARKM (tương đương 8.250 USD tại thời điểm bài viết) từ đơn vị cung cấp dữ liệu on-chain Arkham Intelligence.

6/ This is where my tracing ends as the BTC appears to come from an unknown service making it difficult to trace.

— ZachXBT (@zachxbt) July 18, 2024

All I can say is the WazirX hack has the potential markings of a Lazarus Group attack (yet again)

Hopefully the WazirX team will be transparent with their… https://t.co/IjzlI76TRQ

Như Coin68 đã đưa tin, sàn WazirX Ấn Độ xác nhận thông tin bị tấn công ví Safe Multisig vào đầu giờ chiều ngày hôm nay. Tuy nhiên lúc bấy giờ các chuyên gia bảo mật on-chain chưa thể xác định được nhóm hacker tấn công sàn cũng như cách thức thực hiện.

Đến chiều tối cùng ngày, Giám đốc An ninh của Polygon là Mudit Gupta đã "bóc trần" toàn bộ thủ thuật tấn công mà nhóm hacker Lazarus Group thực hiện.

WazirX hacked for over $230m USD (2,000 cr INR)

— Mudit Gupta (@Mudit__Gupta) July 18, 2024

Their safe multisig was compromised and drained.

The hackers started practicing the hack onchain at least 8 days ago and finally executed it today.

It's a very methodical and organized attack, pointing towards DPRK as the hacker. pic.twitter.com/HziVY7dCoq

Theo đó, nhóm tấn công đã "luyện tập" thử hack on-chain cách đây ít nhất 8 ngày để chuẩn bị cho vụ việc "trót lọt" vào ngày hôm nay theo trình tự tóm tắt 2 bước như sau:

- Đầu tiên, nhóm hacker đã nâng cấp ví multisig (Multisig Wallet) trở thành "Drainers Wallet" - phiên bản có chứa mã độc thiết lập lệnh tự động rút tài sản crypto trong các địa chỉ ví.

Tại sao lại nâng cấp lên thay vì chỉ đơn giản là thực hiện "bòn rút" trực tiếp? Mudit Gupta cho rằng việc rút tất cả tài sản trên WazirX tốn nhiều thời gian và cần số lượng lớn giao dịch. Nhiều khả năng nhóm hacker không truy cập vào được tất cả private key cần thiết và phụ thuộc việc tạo chữ ký xác thực giao dịch giả mạo (signature phishing) - vốn dĩ sẽ nhanh chóng bị phát hiện nếu thực hiện nhiều lần.

- Sau khi nâng cấp thành công, nhóm hacker đã có thể xâm nhập vào tổng cộng 4 private key để thực hiện vụ việc, trong đó:

- Có 2 private key phải sử dụng phương pháp signature phishing thông qua giao diện người dùng/ví;

- 2 ví còn lại đã tự động chuyển tiền về ví của nhóm hackers bằng mã độc "Drainers Wallet".

- Kết luận: Mudit Gupta cho rằng khả năng cao là ví, hoặc nhà cung cấp dịch vụ lưu ký của sàn đã bị tấn công, dẫn đến lỗ hổng trong bảo mật tạo "cánh cửa" cho nhóm hacker có quyền truy cập đánh cắp tài sản từ WazirX.

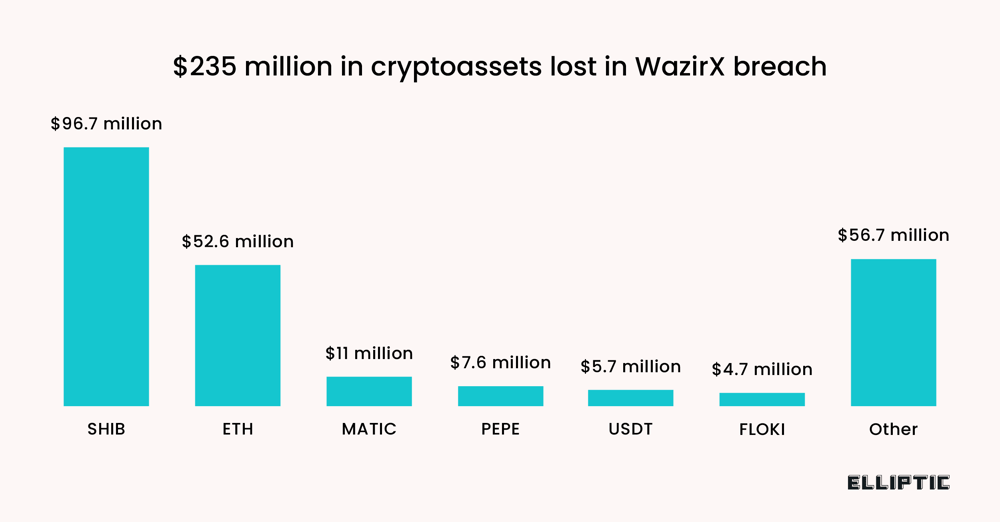

Dữ liệu on-chain cho thấy hơn 200 loại tài sản tiền mã hóa khác nhau đã bị đánh cắp, bao gồm:

- 96,7 triệu USD Shiba Inu (SHIB).

- 52,6 triệu USD đồng Ethereum (ETH).

- 11 triệu USD Polygon (MATIC).

- 7,6 triệu USD memecoin PEPE.

- 5,7 triệu USD stablecoin USDT.

- 4,7 triệu USD memecoin FLOKI.

- Khoảng 56,7 triệu USD giá trị của các đồng tiền mã hóa khác.

Thống kê các loại tài sản tiền mã hóa bị đánh cắp trong vụ tấn công 235 triệu USD của nhóm hacker Triều Tiên Lazarus vào sàn WazirX. Nguồn: Elliptic.

Thống kê các loại tài sản tiền mã hóa bị đánh cắp trong vụ tấn công 235 triệu USD của nhóm hacker Triều Tiên Lazarus vào sàn WazirX. Nguồn: Elliptic.

Sau khi "bòn rút" thành công, số tiền bị đánh cắp đã được chuyển đến một địa chỉ mới, được để sẵn ETH từ Tornado Cash để làm phí. Kẻ tấn công bắt đầu hoán đổi các tài sản bị đánh cắp thành Ether bằng các sàn giao dịch phi tập trung khác nhau.

Elliptic khẳng định những hành động này là trường hợp điển hình cho các nỗ lực rửa tiền và che giấu vết hoạt động, phù hợp với hành vi của nhóm hacker đến từ Triều Tiên Lazarus Group nếu đối chiếu với các sự cố trước đó.

Lazarus Group được cho là kẻ chủ mưu của nhiều sự cố bảo mật như là Ronin, Orbit Chain, CoinEx, Stake, Atomic Wallet, Harmony,... và mới nhất là sàn DMM Bitcoin hồi tháng 05/2024. Ước tính, nhóm này đã bỏ túi hơn 3 tỷ USD trong 3 năm qua, theo báo cáo của công ty an ninh mạng Recorded Future.

Dựa trên tổng hợp khác từ TRM Labs, hacker Triều Tiên là thủ phạm của khoảng 1/3 số vụ tấn công crypto trong năm 2023, thu được khoảng 600 triệu USD. Số tiền mà nhóm hacker Triều Tiên đã "cá kiếm" trong năm 2022 cũng đã lên đến hơn 1 tỷ USD.

Hiện tại, ví của Lazarus Group đang nắm giữ 108,28 triệu USD, bao gồm 99 triệu USD giá trị Bitcoin (BTC) - 4,57 triệu USD Ethereum (ETH) - 2,89 triệu USD token BNB cùng nhiều loại tài sản crypto khác.

Số tài sản Lazarus Group đang nắm giữ trong ví được chụp vào ngày 18/07/2024. Nguồn: Arkham Intelligence

Số tài sản Lazarus Group đang nắm giữ trong ví được chụp vào ngày 18/07/2024. Nguồn: Arkham Intelligence

Coin68 tổng hợp

Tham gia thảo luận về những vấn đề NÓNG HỔI nhất của thị trường DeFi tại nhóm chat Fomo Sapiens cùng các admin Coin68 nhé!!!