Google cảnh báo máy tính lượng tử có thể phá vỡ bảo mật của Bitcoin sớm hơn dự kiến, kêu gọi các dự án blockchain gấp rút triển khai kháng lượng tử trước năm 2029.

Google cảnh báo máy tính lượng tử có thể phá vỡ Bitcoin sớm hơn dự kiến

Google cảnh báo máy tính lượng tử có thể phá vỡ Bitcoin sớm hơn dự kiến

Tiến bộ lượng tử rút ngắn đáng kể khoảng cách

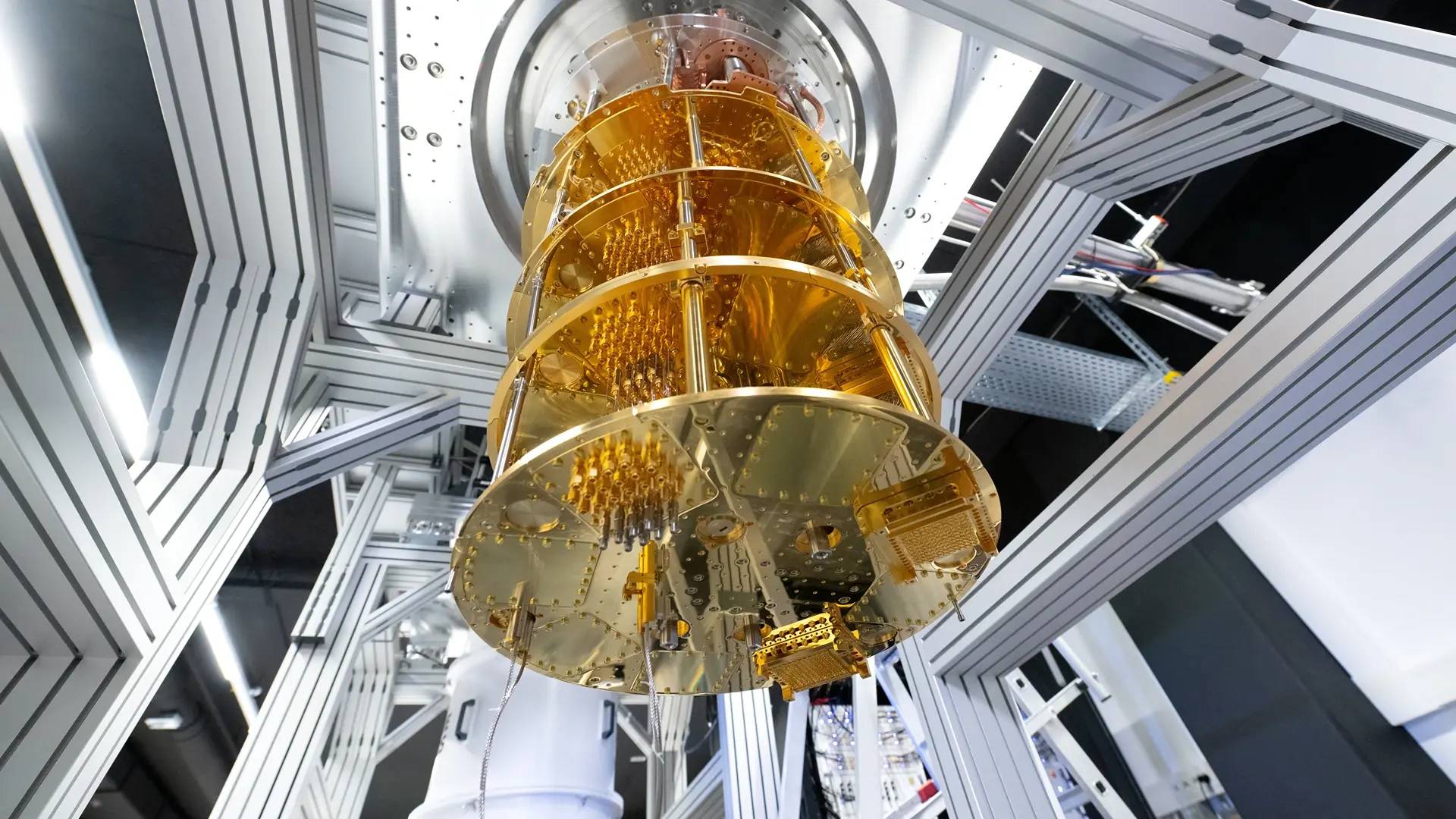

- Tiến bộ lượng tử rút ngắn đáng kể khoảng cách đến ngày Bitcoin bị tấn công Google Research vừa đưa ra báo cáo mới nhất về rủi ro từ máy tính lượng tử đối với tiền mã hóa, cho rằng công nghệ này có thể phá vỡ các cơ chế bảo mật của blockchain sớm hơn nhiều so với các dự đoán trước đây.

NEW: GOOGLE RESEARCH STATES THAT MOST BLOCKCHAIN TECHNOLOGIES AND CRYPTOCURRENCIES RELY ON VULNERABLE ECDLP-256 - “WHILE VIABLE SOLUTIONS LIKE PQC EXIST, THEY WILL TAKE TIME TO IMPLEMENT, BRINGING INCREASING URGENCY TO ACT”

— DEGEN NEWS (@DegenerateNews) March 31, 2026

SOURCE: https://t.co/QJNuoVizyA pic.twitter.com/Bt0RSpN3K8

- Cụ thể, phần lớn các blockchain hiện nay, bao gồm Bitcoin và Ethereum, đều sử dụng cơ chế mật mã dựa trên bài toán elliptic curve discrete logarithm (ECDLP-256) để bảo vệ private key và xác thực giao dịch. Về bản chất, cơ chế này đảm bảo rằng nếu chỉ có public key gần như không thể suy ra private key bằng các máy tính thông thường, qua đó giữ an toàn cho tài sản của người dùng.

- Khi người dùng thực hiện một giao dịch trên blockchain như Bitcoin, public key sẽ được lộ ra trong quá trình ký và phát giao dịch lên mạng

- Thông thường, việc suy ngược từ khóa công khai về khóa riêng là gần như bất khả thi với máy tính truyền thống và trong nhiều năm qua, ECDLP-256 được xem là một trong những nền tảng bảo mật cốt lõi và đáng tin cậy nhất của toàn bộ ngành tiền mã hóa.

- Tuy nhiên, nghiên cứu mới từ Google cho thấy giả định này có thể không còn vững chắc trong kỷ nguyên máy tính lượng tử. Nhóm nghiên cứu đã xây dựng hai mô hình mạch lượng tử với quy mô khoảng 1.200 đến 1.450 logical qubit, tương ứng với hàng chục triệu phép toán Toffoli, loại phép toán cơ bản trong tính toán lượng tử.

- Kẻ tấn công có thể theo dõi các giao dịch vừa được phát lên mạng và đang nằm trong mempool, tức là trạng thái chờ được xác nhận vào block.

- Trong khoảng thời gian này, nếu sở hữu năng lực tính toán lượng tử đủ lớn, hacker có thể nhanh chóng suy ra khóa riêng từ public key của giao dịch, sau đó tạo một giao dịch khác để chuyển toàn bộ số tiền về ví của mình trước khi giao dịch ban đầu được xác nhận.

- Dựa trên các mô hình này, Google ước tính rằng chỉ cần dưới 500.000 physical qubit là đã có thể giải được bài toán ECDLP-256, giảm khoảng 20 lần so với các dự đoán trước đây.

- Không chỉ giảm về tài nguyên, thời gian thực thi cũng được rút ngắn đáng kể. Google cho biết một hệ thống quantum đủ mạnh có thể hoàn tất chỉ trong khoảng 9 đến 12 phút, gần tương đương với thời gian trung bình 10 phút để tạo một block Bitcoin.

- Điều này khiến các giao dịch đang chờ xác nhận có thể bị khai thác ngay trong quá trình xử lý, thay vì chỉ các ví lâu không hoạt động như những lo ngại trước đây.

Ethereum có thể phải đối mặt với rủi ro tấn công lượng tử

- Bên cạnh Bitcoin, nghiên cứu cũng chỉ ra rằng Ethereum có thể đối mặt với một dạng rủi ro nghiêm trọng hơn, được gọi là “at-rest attack”.

- Khác với Bitcoin, nơi public key chỉ lộ ra trong quá trình giao dịch, mô hình của Ethereum khiến public key của ví sẽ được hiển thị vĩnh viễn trên blockchain ngay sau giao dịch đầu tiên. Điều này cho phép kẻ tấn công sử dụng máy tính lượng tử để từ từ suy ra khóa riêng mà không bị giới hạn bởi thời gian.

- Theo ước tính của Google, 1.000 ví Ethereum lớn nhất với tổng giá trị khoảng 20,5 triệu ETH có thể bị phá trong vòng chưa đầy 9 ngày nếu công nghệ quantum đạt đến mức độ cần thiết.

- Đây được xem là một rủi ro mang tính hệ thống, không thể khắc phục chỉ bằng hành vi của người dùng, mà đòi hỏi thay đổi ở cấp độ giao thức.

Thời gian đang dần bị thu hẹp

- Dù vậy, Google cho rằng vẫn còn một khoảng thời gian trước khi các máy tính lượng tử đủ mạnh để phá vỡ hệ thống mã hóa hiện tại, thực sự xuất hiện.

- Nói cách khác, mối đe dọa này chưa xảy ra ngay lập tức nhưng khoảng thời gian để chuẩn bị đang ngày càng bị rút ngắn khi công nghệ lượng tử tiến bộ nhanh hơn dự kiến.

- Google cũng kêu gọi cộng đồng tiền mã hóa không nên chờ đến khi rủi ro trở nên rõ ràng mới hành động, mà cần chủ động bắt đầu quá trình chuyển đổi sang các tiêu chuẩn bảo mật mới có khả năng chống lại máy tính lượng tử, được gọi là post-quantum cryptography (PQC).

- Đây là nhóm thuật toán được thiết kế để các blockchain an toàn ngay cả khi quantum computing đạt đến quy mô đủ lớn, và được xem là hướng đi tất yếu để bảo vệ trong dài hạn.

- Tuy nhiên, nhiều tổ chức trong ngành cũng đã bắt đầu chuẩn bị cho kỷ nguyên hậu lượng tử. Ethereum Foundation đã công bố roadmap chuyển đổi sang PQC từ đầu năm nay, trong khi đồng sáng lập Vitalik Buterin cho rằng nhiều thành phần cốt lõi của mạng lưới như chữ ký, tài khoản, lưu trữ dữ liệu và bằng chứng xác thực sẽ cần được thay đổi.

- Bên cạnh đó. Solana cũng đã triển khai Winternitz Vault, tính năng này như một “tấm khiên” giúp blockchain này chống lại mối đe dọa từ máy tính lượng tử, từ đó bảo vệ tài sản người dùng trước những nguy cơ tiềm tàng trong tương lai.

- Trong một báo cáo phát hành vào tháng 02/2026, CoinShares cho rằng lo ngại về máy tính lượng tử phá vỡ Bitcoin đang bị phóng đại khi chỉ khoảng 10.200 BTC nằm trong các ví là đủ lớn và đáng để bị tấn công.

- Các BTC này chủ yếu tập trung vào các địa chỉ Bitcoin đời cũ ở dạng Pay-to-Public-Key (P2PK). Đây là những địa chỉ mà Public Key đã bị hiển thị công khai và tồn tại vĩnh viễn trên blockchain, khiến chúng về mặt lý thuyết dễ trở thành mục tiêu tấn công hơn.

Coin68 tổng hợp